本篇目录:

如何加强网络安全管理技术?

各单位要提高计算机网络使用安全意识,严禁涉密计算机连接互联网及其他公共信息网络,严禁在非涉密计算机上存储、处理涉密信息,严禁在涉密与非涉密计算机之间交叉使用移动存储介质。

加强国际交流合作:与其他国家和地区开展网络安全技术、情报共享和联合演练等方面的合作。综合措施 推动产业升级:鼓励网络安全产业的发展,培育网络安全产业生态,提升整体安全防护能力。持续监测与改进:定期评估网络安全状况,根据新出现的威胁调整和优化安全策略。

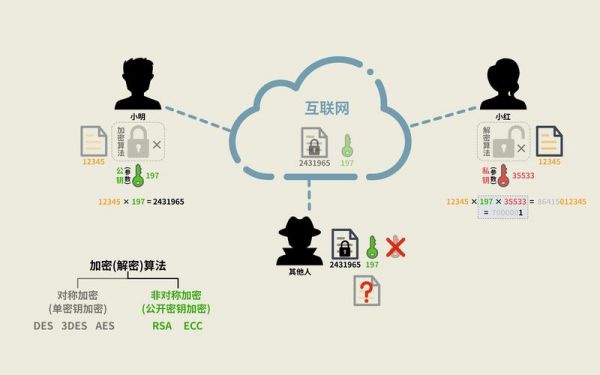

做好网络基础设施的安全防护:包括加强网络边界的防火墙、IDS/IPS系统的部署、网络隔离、VPN等技术手段,保障外界入侵的防范。 加强用户授权认证:包括采用密码策略、双因素认证、统一身份认证等技术手段,防止未经授权的用户进行网络访问。

涉密计算机保密管理主要有哪些要求

1、在新购置的涉密计算机投入使用前,必须进行专业的保密技术检查。 所有涉密计算机必须依照其存储和处理信息的最大密级来进行管理。 涉密计算机严禁接入互联网或其他任何公共信息网络。 在互联网或其他公共信息网络之间进行信息交换时,必须采取有效的安全防护措施。

2、要求有:媒体使用维护管理、机房及重要区域出入管理、系统运行安全管理、信息采集存储定密管理、网络传输通信保密管理、人员账户口令使用管理、用户操作权限管理、系统报名管理、系统保密审查和日志管理。涉密计算机启用前,应进行保密技术检测。其中的数据加密设备和加密措施,必须是经国家密码管理局批准的。

3、媒体使用维护管理:确保所有存储介质和输入输出设备符合国家保密标准,防止信息泄露。 机房及重要区域出入管理:实行严格的出入登记制度,控制无关人员进入涉密机房和重要区域。 系统运行安全管理:定期对涉密计算机系统进行检查和维护,确保系统安全运行。

4、涉密计算机系统应与国际互联网保持物理隔离。任何将涉密系统与互联网或其他非涉密系统连接的行为都是严格禁止的。 涉密计算机系统的工作环境应被视为重要的保密区域,并应按照保密要害部位的标准进行管理。 机关工作人员必须遵守权限规定,不得擅自访问或查询超出其权限的涉密信息。

单位内网可以传输涉密文件吗

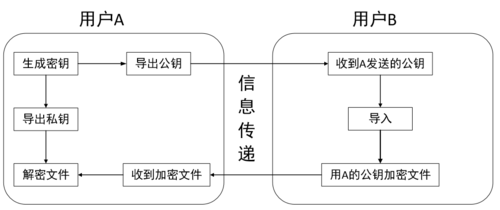

单位内网可以传输涉密文件,但必须采取严格的安全措施。在单位内网中传输涉密文件,首先要确保网络的安全性。这包括对内网的防火墙设置、入侵检测系统以及数据加密等措施的完善。只有在一个高度安全的环境下,涉密文件的传输才能得到基本保障。

对于单位内网传输涉密文件,需要确保内网具备相应的密级条件,如涉密计算机内网。绝密级文件、资料只能经由机要通信密码传输,禁止通过计算机网络传输。因此,在单位内网传输涉密文件时,必须严格遵循相关规定,确保文件的安全性和保密性。

计算机操作人员应定期检查计算机系统,防止安全漏洞,并禁止通过网络传输涉密文件。同时,禁止在涉密与非涉密计算机之间交叉使用软件、光盘、U盘、移动存储介质等。涉密和非涉密计算机保密管理制度规定如下: 监狱办公室负责涉密和非涉密计算机的日常管理和维护维修,并建立统一的管理台帐。

禁止将涉密计算机、涉密存储设备接入单位内网、互联网及其他非涉密网络。 在合作单位未签订保密协议、保密承诺书前,不得让其接触单位的涉密文件、内部资料或载有敏感信息的涉密载体。 私自外出维修或报废、中大处理、丢弃存储处理过涉密文件、内部资料或敏感信息的办公设备和载体是被禁止的。

到此,以上就是小编对于网络传输加密算法的问题就介绍到这了,希望介绍的几点解答对大家有用,有任何问题和不懂的,欢迎各位老师在评论区讨论,给我留言。

微信扫一扫打赏

微信扫一扫打赏